IBM Sterling External Authentication Server (SEAS): Configuração para MS Active Directory: Difference between revisions

| Line 75: | Line 75: | ||

clique no botão '''<big>...</big>''' | clique no botão '''<big>...</big>''' | ||

4.1) Em "LDAP Attribute Query Definition ", informe | 4.1) Em "LDAP Attribute Query Definition - General", informe | ||

* Name: '''FindUserDN''' | * Name: '''FindUserDN''' | ||

* Description: '''Query to Search Directory for User DN''' | * Description: '''Query to Search Directory for User DN''' | ||

* Connection specification: selecione '''Use globally defined connection...''' | * Connection specification: selecione '''Use globally defined connection...''' e informe '''TEST_MSAD_CONNECTION''' | ||

clique em '''Next''' | |||

4.2) Em "LDAP Attribute Query Definition - Query Parameters", informe | |||

* BaseDN: '''DC=TEST,DC=com,DC=br''' | |||

* Return Attributes: '''DN''' | |||

* Scope: '''Subtree''' | |||

* Match Attributes: '''cn={userId}''' | |||

clique em '''Next''' | |||

4.3) Em "LDAP Attribute Query Definition - Confirm", clique em '''Save''' | |||

4.4) Em "LDAP Attribute Query Definition - Finish", clique em '''Close''' | |||

resultado final: | resultado final: | ||

Revision as of 19:50, 8 October 2020

Devemos criar um perfil de autenticação no SEAS.

Importante: O nome dado ao profile deverá ser usando na configuração dos demais produtos.

Procedure

Iniciando o SEAS

Execute o comando:

seasuser$ cd /home/seasuser/IBM/SEAS/bin seasuser$ ./startSeas.sh

Acessando o console de administração

- Através da Web:

Acessar a url

http://<ip_servidor_seas>:61365

Clicar no link para acessar o console.

- Através da linha de comando

1) Execute o comando:

seasuser$ cd /home/seasuser/IBM/SEAS/bin seasuser$ ./startGUI.sh

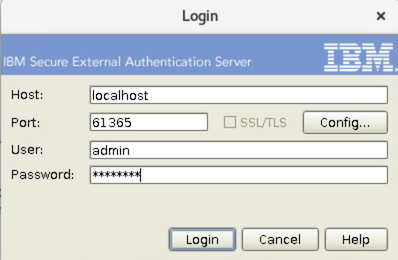

2) Informe os dados de login

Configurando a System-Wide LDAP Connection Definition

Vamos criar uma conexão LDAP global

1) Clique no menu Manage > System Setting e clique na tab Connection Definitions.

2) Clique no botão +

3) Informe os dados da conexão e clique em Next

- Name: TEST_MSAD_CONNECTION

- Protocol: ldap

- Host: <IP_SERVIDOR_ACTIVE_DIRECTORY>

- Port: 389

- Authentication Method: Simple

- Principal Name: <USUARIO_CONEXAO_LDAP>

- Principal Password: <SENHA>

- LDAP Version: 3

4) Confirme os dados e clique em Save

5) Em Finish e clique em Close

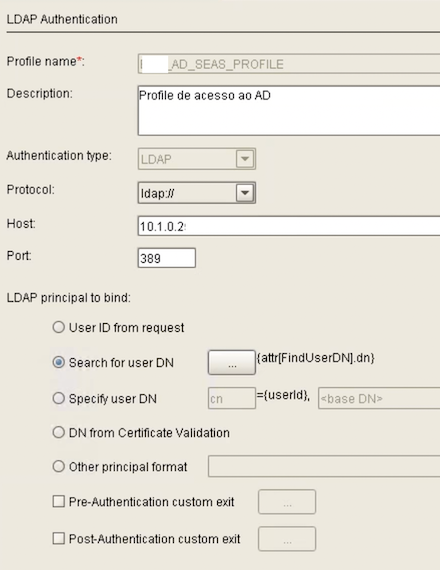

Configurando LDAP Authentication

3) Clique no botão +

4) Em "LDAP Authentication", informe os dados e clique em Next

- Profile Name: TESTE_MSAD_SEAS_PROFILE

- Authentication Type: LDAP

- Protocol: ldap

- Host: <IP_SERVIDOR_ACTIVE_DIRECTORY>

- Port: 389

- LDAP principal to bind: selecione Search for user DN

clique no botão ...

4.1) Em "LDAP Attribute Query Definition - General", informe

- Name: FindUserDN

- Description: Query to Search Directory for User DN

- Connection specification: selecione Use globally defined connection... e informe TEST_MSAD_CONNECTION

clique em Next

4.2) Em "LDAP Attribute Query Definition - Query Parameters", informe

- BaseDN: DC=TEST,DC=com,DC=br

- Return Attributes: DN

- Scope: Subtree

- Match Attributes: cn={userId}

clique em Next

4.3) Em "LDAP Attribute Query Definition - Confirm", clique em Save

4.4) Em "LDAP Attribute Query Definition - Finish", clique em Close

resultado final:

5) Informe os dados "LDAP Connection Settings" e clique em Next

6) Em "Change Password Settings", não vamos permitir troca de senha e clique em Next

7) Informe os dados "Attribute Query Definition" e clique em Next

8) Informe os dados "Attribute Assertion Definition" e clique em Next

10) Informe os dados "Application Output Definition" e clique em Next

11) Confirme os dados e clique em Save

12) Clique em Close

13) O novo perfil foi criado